Exemplo de utilização de uma norma de cibersegurança: Aplicação da IEC62443 em ambientes Aveva System Platform

Como é que as normas de cibersegurança nos podem ajudar a definir o nosso caminho para proteger as infraestruturas de comunicações de potenciais ameaças.

Neste artigo, vamos ver como é que as normas de cibersegurança nos podem ajudar a definir o nosso caminho para proteger as infraestruturas de comunicações de várias potenciais ameaças que podem ocorrer.

Para o fazer, utilizaremos parte das normas definidas na IEC 62443, norma de facto para a proteção de ambientes industriais e automatização ICS.

Como introdução à norma, recomendo a leitura desta entrada onde são explicados os conceitos básicos, os níveis de proteção e os requisitos fundamentais de cibersegurança.

Concretamente, o documento IEC62443-3-3 explica detalhadamente os diferentes controlos de segurança a implementar, para cada um dos requisitos fundamentais (FR) e para cada nível de segurança objetivo (SL-T).

Fazendo um resumo e dando exemplos práticos dessas contramedidas num ambiente SCADA, obtemos a seguinte tabela de medidas de proteção que podemos adotar para cada um dos níveis de segurança:

Passo 1: Identificar zonas e condutas

O primeiro passo é o de entender a instalação a proteger:

- Que zonas tenho? Que processos tenho? Quais são os mais críticos?

- Quais são os equipamentos que suportam o processo? Como é que se comunicam?

- Quais são os fluxos de comunicação entre zonas?

- Está atualizado?

- Que ameaças tenho?

- Quais são os níveis de proteção de que necessito? (sendo realista vs. o investimento a realizar)

Normalmente, é uma boa ideia realizar auditorias de cibersegurança que proporcionem uma fotografia realista do estado atual do ambiente.

Passo 2: Desenho de segmentação de rede

A arquitetura de rede determinará a facilidade ou dificuldade de aplicar muitos dos controlos de segurança recomendados. Não existe uma arquitetura de rede “correta” ou “incorreta”, mas a norma oferece-nos um conjunto de modelos que nos podem ajudar a definir uma topologia que seja modular e escalável.

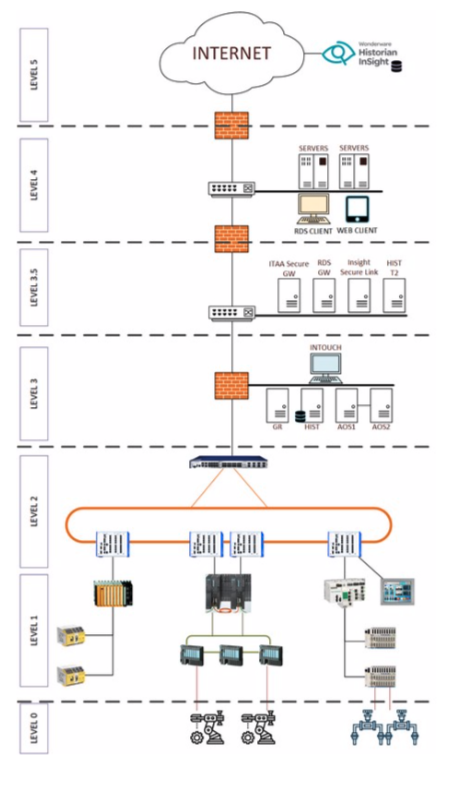

Na arquitetura inicial, separa-se perfeitamente IT de OT e a parte industrial é segmentada em vários níveis:

- Nível 3.5: DMZ onde estão alojados os serviços que serão acessíveis a zonas de não processo que requeiram dados para a tomada de decisões.

- Nível 3: zona de servidores, supervisão global e gestão da produção.

- Nível 1-2: zona de distribuição de rede para as diferentes zonas de processos. Este nível é suscetível de ser mais segmentado em função da dimensão, quantidade de processos, etc.

- Nível 0: processo com os seus barramentos de campo.

Passo 3: Definição de contramedidas a implementar

Em função do nível de segurança desejado (SL-T) e do conseguido (SL-A), serão aplicadas mais ou menos contramedidas para aumentar o nível.

As contramedidas a aplicar podem ser de índole variada: técnicas, administrativas, físicas, legais, etc.

SL-T = 1

- DMZ como front-end para os acessos remotos (Intouch Access Anywhere Secure Gateway, Insight Secure Link, Remote Desktop Services Gateway, etc.)

- Segmentação de rede de nível 3 em função do objetivo: sub-rede de desenvolvimento, sub-rede de supervisão e sub-rede de servidores Aveva

- Segmentação de zonas de processo: Safety, sub-rede de processos críticos

- Instalação de Firewalls para o controlo de comunicações de entrada e saída de cada sub-rede.

- Instalação WhiteListing de aplicações.

SL-T = 2

- Sub-rede de infraestrutura com os servidores de gestão de contas, logs e cópias de segurança

- Adição de sensores para a análise e perfilagem do tráfego de rede para detetar anomalias nas comunicações (NIDS)

- É adicionado na DMZ um servidor centralizado para a gestão de antivírus

- É adicionado na DMZ um servidor centralizado de distribuição controlada de patches de segurança

- É adicionado antimalware aos principais servidores.

SL-T = 3

Para aumentar o nível de segurança, é adicionado:

- Servidor de tempo GPS na zona de infraestrutura.

- Servidor de gestão de móveis e tablets (MDM).

- Servidor SIEM para a correlação e deteção de eventos de cibersegurança.

- Servidor de cópias de segurança de PLC/SCADA automatizado.

- Utilização de VPN com duplo fator de autenticação.

- Hub de comunicações industriais com protocolos seguros (OPC-UA)

Passo 4: Manutenção e adaptação a novas necessidades

As ameaças, vulnerabilidades, processos, tecnologias, pessoas, etc., mudam com o passar do tempo e, com isso, aumentam os riscos de cibersegurança se nada for feito.

Para manter os níveis de segurança conseguidos, não nos devemos esquecer de:

- Conceber a nossa rede industrial e os seus componentes de forma redundada para garantir a alta disponibilidade de todos os componentes que possibilitam o processo.

- Monitorizar os sistemas para a deteção precoce de possíveis anomalias.

- Dispor de um plano de recuperação de desastres para poder reagir e sanar qualquer anomalia de uma maneira eficiente.

Conclusão

Desta forma, vemos como é que as normas de cibersegurança, como a IEC62443, nos ajudam a estruturar e a definir como abordar a cibersegurança de uma forma holística. Isso não evita a necessidade de conhecer o estado real das instalações e avaliar quais seriam as melhores mudanças e contramedidas a implementar.

Desde a Logitek, podemos ajudá-lo neste sentido com os nossos serviços de auditoria e estratégia de defesa em profundidade.