A nova era da cibersegurança OT: como proteger-se de ataques 0-Day e ameaças invisíveis

Como deve ser a nova geração de defesas em cibersegurança para OT? Contamos-lhe neste post.

A cibersegurança OT, no centro das atenções

Os sistemas OT estão cada vez mais expostos a ciberataques avançados. A digitalização abriu novas portas aos atacantes, que cada vez empregam técnicas mais sofisticadas. Umas técnicas que as soluções atuais de cibersegurança não estão a conseguir deter, colocando infraestruturas críticas numa posição vulnerável.

Se algo está claro é que as ameaças estão a evoluir mais rapidamente do que as defesas. Exemplo disso são os ataques 0-Day, que exploram vulnerabilidades desconhecidas antes de que existam patches ou medidas de proteção. E o que num ambiente de TI se traduziria em comprometer dados ou interromper operações digitais, em OT pode significar a paralisação de uma fábrica inteira de produção, para que nos entendamos.

Ciberataques invisíveis que não deixam rasto

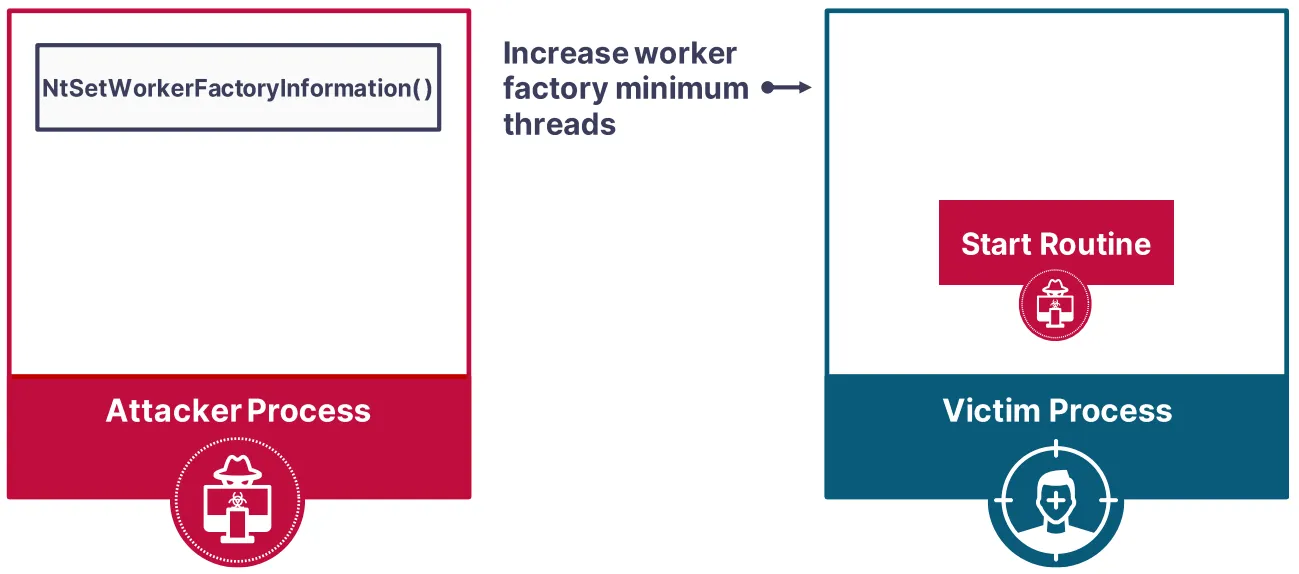

Os ataques mais recentes puseram em evidência que, em muitos casos, os atacantes podem comprometer sistemas sem necessidade de explorar vulnerabilidades conhecidas. Na BlackHat Europe 2023, um investigador de segurança da SafeBreach apresentou um estudo sobre novas técnicas de injeção de processos que aproveitam os Thread Pools do Windows para executar código malicioso sem ser detetado.

O estudo analisou se:

- Uma função legítima do sistema operativo podia ser explorada para executar uma injeção de

- As soluções EDR mais avançadas eram capazes de diferenciar entre o uso legítimo e o malicioso de uma função.

- Os métodos atuais de deteção eram suficientemente genéricos para identificar diversas variantes deste tipo de ataques.

Durante a investigação, o especialista identificou oito novas técnicas de injeção de processos.

Para demonstrar a sua viabilidade, foi utilizada uma ferramenta denominada PoolParty, que emprega os Thread Pools do Windows como vetor de ataque para a injeção de processos. Esta ferramenta pode ser descarregada facilmente e executada num sistema de teste, o que confirma que estas técnicas podem desencadear a execução maliciosa a partir de uma ação legítima, tornando-as ainda mais perigosas.

O mais preocupante foi que estas técnicas se revelaram completamente indetetáveis ao serem avaliadas face a cinco das principais soluções NGAV/EDR baseadas na nuvem.

O que significa isto?

Nem mais nem menos que os sistemas de segurança avaliados não conseguiram distinguir eficazmente entre um uso legítimo e um malicioso de uma função do sistema operativo, fazendo com que os ataques passassem despercebidos.

Uma verdade sobre a mesa: as soluções de segurança tradicionais não são suficientes

Esta descoberta confirmou que as abordagens atuais de deteção não são capazes de identificar de forma genérica novas técnicas de injeção de processos. Isto deixa uma brecha crítica na proteção de sistemas OT, permitindo que atores de ameaças sofisticados desenvolvam métodos inovadores para evadir as soluções de segurança tradicionais.

Em concreto, os especialistas da SafeBreach Labs concluíram que:

- As soluções de cibersegurança atuais têm limitações na deteção de técnicas avançadas de injeção de processos. Se bem que os EDR evoluíram, a sua abordagem de deteção não é suficientemente genérica para identificar variantes de ataque desconhecidas. E, além disso, “a unque tenhamos demonstrado como se podem explorar os Thread Pools, os atacantes encontrarão sem dúvida outras funções similares para aproveitar. Acreditamos que é fundamental que os fornecedores de EDR desenvolvam e implementem uma abordagem de deteção genérica para se defenderem destas ameaças de maneira proativa.”

- É necessário um enfoque baseado em anomalias em vez de depender unicamente de assinaturas e listas negras. A investigação demonstrou que executar código em nome de um processo de confiança pode passar despercebido para um EDR, o que realça a importância de levar a cabo uma análise mais profunda do comportamento dos processos.

Rumo a uma nova geração de defesas em cibersegurança OT

Para mitigar esta ameaça, os investigadores assinalaram a necessidade de um enfoque mais genérico e baseado na deteção de anomalias, em vez de depender de regras específicas ou da identidade dos processos. E é que a nova geração de defesas em cibersegurança na indústria deve ser capaz de proteger contra ataques nunca antes vistos, 0-days e, inclusive, antes de que os atacantes os concebam.

Por isso, assim que se tornou pública a investigação, foram feitos testes com um sistema protegido por AZT PROTECT. Como resultado, este sistema de proteção detetou e bloqueou automaticamente todas as variantes do ataque antes de que pudessem ser executadas, sem necessidade de atualizações na nuvem, configurações especiais nem melhorias adicionais.

Por que razão desta vez funcionou?

A proteção da AZT PROTECT foi eficaz porque utiliza um enfoque patenteado para proteger aplicações críticas contra a exploração, bloqueando a execução de malware 0-day e detendo automaticamente até as técnicas mais avançadas.

A sua implementação realiza-se em questão de minutos, proporcionando proteção imediata sem necessidade de configurações complexas.

O que o torna diferente?

- A AZT PROTECT é compatível com infraestruturas completamente isoladas (air-gapped) e dispositivos críticos baseados em sistemas operativos obsoletos ou sem suporte, assim como com os mais recentes.

- Não interrompe nem abranda processos essenciais, consumindo menos de 2% de um núcleo de CPU e menos de 100 MB de memória.

- A sua implementação não requer reinícios nem atualizações constantes de padrões e/ou IOC.

- Não se esforça por identificar código malicioso, mas centra-se em identificar as execuções legítimas do equipamento e bloquear tudo o resto.

Este enfoque converte-o na proteção ideal para equipamentos industriais, sem falsos positivos nem nenhuma das incomodidades provocadas pelas soluções tradicionais (NGAV/EDR/XDR).

La investigación de BlackHat Europe 2023 deja en evidencia que las soluciones de seguridad tradicionales ya no son suficientes. Si los atacantes pueden infiltrarse sin ser detectados, seguir confiando en los mismos métodos ya no es una opción.