La nueva era de la ciberseguridad OT: cómo protegerse de ataques 0-Day y amenazas invisibles

¿Cómo debe ser la nueva generación de defensas en ciberseguridad para OT? Te lo contamos en este post.

La ciberseguridad OT, en el punto de mira

Los sistemas OT están cada vez más expuestos a ciberataques avanzados. La digitalización ha abierto nuevas puertas a los atacantes, que cada vez emplean técnicas más sofisticadas. Unas técnicas que las soluciones actuales de ciberseguridad no están logrando detener, colocando a infraestructuras críticas en una posición vulnerable.

Si algo está claro es que las amenazas están evolucionando más rápido que las defensas. Ejemplo de ello son los ataques 0-Day, que explotan vulnerabilidades desconocidas antes de que existan parches o medidas de protección. Y lo que en un entorno IT se traduciría en comprometer datos o interrumpir operaciones digitales, en OT puede significar la paralización de una planta entera de producción, para entendernos.

Ciberataques invisibles que no dejan rastro

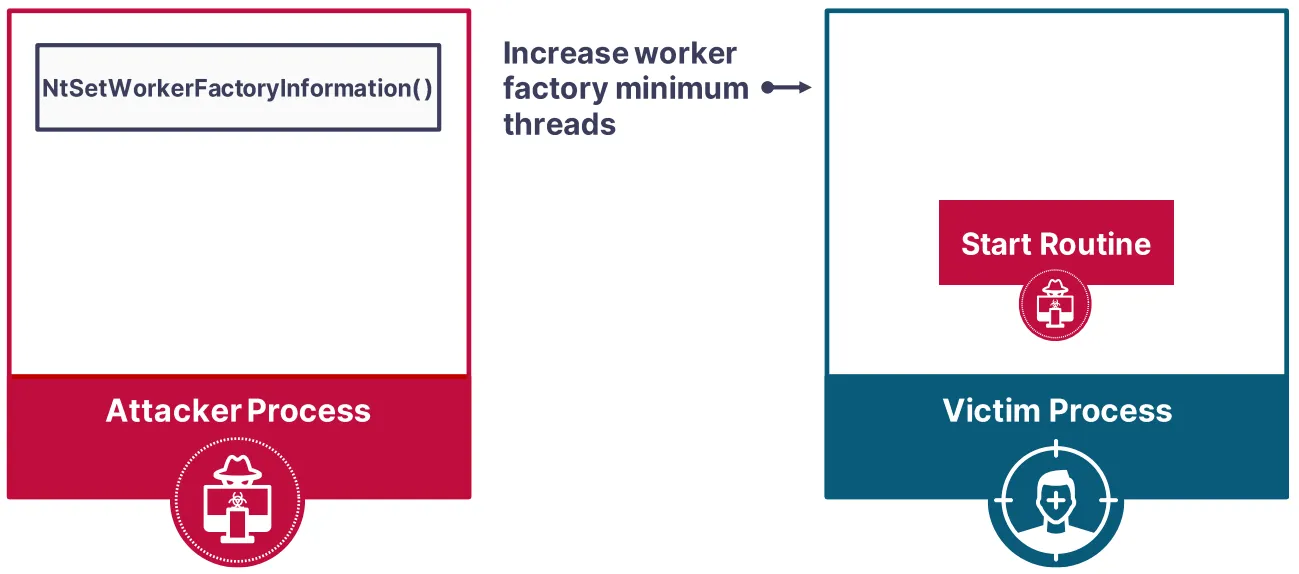

Los ataques más recientes han puesto en evidencia que, en muchos casos, los atacantes pueden comprometer sistemas sin necesidad de explotar vulnerabilidades conocidas. En BlackHat Europe 2023, un investigador de seguridad de SafeBreach presentó un estudio sobre nuevas técnicas de inyección de procesos que aprovechan los Thread Pools de Windows para ejecutar código malicioso sin ser detectado.

El estudio analizó si:

- Una función legítima del sistema operativo podía ser explotada para ejecutar una inyección de

- Las soluciones EDR más avanzadas eran capaces de diferenciar entre el uso legítimo y el malicioso de una función.

- Los métodos actuales de detección eran lo suficientemente genéricos como para identificar diversas variantes de este tipo de ataques.

Durante la investigación, el experto identificó ocho nuevas técnicas de inyección de procesos.

Para demostrar su viabilidad, se utilizó una herramienta denominada PoolParty, que emplea los Thread Pools de Windows como vector de ataque para la inyección de procesos. Esta herramienta puede descargarse fácilmente y ejecutarse en un sistema de prueba, lo que confirma que estas técnicas pueden desencadenar la ejecución maliciosa a partir de una acción legítima, haciéndolas aún más peligrosas.

Lo más preocupante fue que estas técnicas resultaron completamente indetectables al ser evaluadas frente a cinco de las principales soluciones NGAV/EDR basadas en la nube.

¿Qué significa esto?

Ni más ni menos que los sistemas de seguridad evaluados no lograron distinguir eficazmente entre un uso legítimo y uno malicioso de una función del sistema operativo, haciendo que los ataques pasaran desapercibidos.

Una verdad sobre la mesa: las soluciones de seguridad tradicionales no son suficientes

Este hallazgo confirmó que los enfoques actuales de detección no son capaces de identificar de forma genérica nuevas técnicas de inyección de procesos. Esto deja una brecha crítica en la protección de sistemas OT, permitiendo que actores de amenazas sofisticados desarrollen métodos innovadores para evadir las soluciones de seguridad tradicionales.

En concreto, los expertos de SafeBreach Labs concluyeron que:

- Las soluciones de ciberseguridad actuales tienen limitaciones en la detección de técnicas avanzadas de inyección de procesos. Si bien los EDR han evolucionado, su enfoque de detección no es lo suficientemente genérico para identificar variantes de ataque desconocidas. Y, además, “aunque hemos demostrado cómo se pueden explotar los Thread Pools, los atacantes encontrarán sin duda otras funciones similares para aprovechar. Creemos que es fundamental que los proveedores de EDR desarrollen e implementen un enfoque de detección genérico para defenderse de estas amenazas de manera proactiva.”

- Es necesario un enfoque basado en anomalías en lugar de depender únicamente de firmas y listas negras. La investigación demostró que ejecutar código en nombre de un proceso de confianza puede pasar desapercibido para un EDR, lo que resalta la importancia de llevar a cabo un análisis más profundo del comportamiento de los procesos.

Hacia una nueva generación de defensas en ciberseguridad OT

Para mitigar esta amenaza, los investigadores señalaron la necesidad de un enfoque más genérico y basado en la detección de anomalías, en lugar de depender de reglas específicas o de la identidad de los procesos. Y es que la nueva generación de defensas en ciberseguridad en industria debe ser capaz de proteger contra ataques nunca antes vistos, 0-days e, incluso, antes de que los atacantes los conciban.

Por ello, tan pronto como se hizo pública la investigación, se hicieron pruebas con un sistema protegido por AZT PROTECT. Como resultado, este sistema de protección detectó y bloqueó automáticamente todas las variantes del ataque antes de que pudieran ejecutarse, sin necesidad de actualizaciones en la nube, configuraciones especiales ni mejoras adicionales.

¿Por qué esta vez sí funcionó?

La protección de AZT PROTECT fue efectiva porque utiliza un enfoque patentado para proteger aplicaciones críticas contra la explotación, bloqueando la ejecución de malware 0-day y deteniendo automáticamente hasta las técnicas más avanzadas.

Su despliegue se realiza en cuestión de minutos, proporcionando protección inmediata sin necesidad de configuraciones complejas.

¿Qué lo hace diferente?

- AZT PROTECT es compatible con infraestructuras completamente aisladas (air-gapped) y dispositivos críticos basados en sistemas operativos obsoletos o sin soporte, así como con los más recientes.

- No interrumpe ni ralentiza procesos esenciales, consumiendo menos del 2% de un núcleo de CPU y menos de 100 MB de memoria.

- Su implementación no requiere reinicios ni actualizaciones constantes de patrones y/o IOC.

- No se esfuerza en identificar código malicioso, sino que se centra en identificar las ejecuciones legítimas del equipo y bloquear todo lo demás.

Este enfoque lo convierte en la protección ideal para equipos industriales, sin falsos positivos ni ninguna de las incomodidades provocadas por las soluciones tradicionales (NGAV/EDR/XDR).

La investigación de BlackHat Europe 2023 deja en evidencia que las soluciones de seguridad tradicionales ya no son suficientes. Si los atacantes pueden infiltrarse sin ser detectados, seguir confiando en los mismos métodos ya no es una opción.